ዝርዝር ሁኔታ:

- ደረጃ 1: ቁሳቁሶች

- ደረጃ 2 - የ Wifi መዳረሻ ነጥብ ማዋቀር - ክፍል 1 - የማይንቀሳቀስ አይፒ አድራሻ ለ Wifi።

- ደረጃ 3 - የ Wifi መዳረሻ ነጥብ ማዋቀር - ክፍል 2 - የአስተናጋጅ ውቅር

- ደረጃ 4 የዲ ኤን ኤስ ማስክ ውቅር እና የአይፒ ማስተላለፍ

- ደረጃ 5: OpenVPN Setup እና VPN አገልግሎት አቅራቢ ውቅረት

ቪዲዮ: ሁሉንም Wifi በ VPN ደህንነቱ የተጠበቀ - የመዳረሻ ነጥብ !: 5 ደረጃዎች

2024 ደራሲ ደራሲ: John Day | [email protected]. ለመጨረሻ ጊዜ የተሻሻለው: 2024-01-30 07:32

ብዙ ህይወታችን በይነመረብ ወደሚሆን ወደ ታላቁ ደመና ሲላክ ፣ በግል የበይነመረብ ጀብዱዎችዎ ውስጥ ደህንነቱ የተጠበቀ እና የግል ሆኖ ለመቆየት እየከበደ ነው። እርስዎ በግላዊነት ሊጠብቋቸው የሚፈልጓቸውን ሚስጥራዊ መረጃዎችን እየደረሱ ፣ በአውታረ መረብዎ ላይ የት ወይም ምን ማሰስ እንደሚችሉ ላይ የተቀመጡ ገደቦችን ለማለፍ እየሞከሩ ፣ ወይም የበለጠ ደህንነቱ የተጠበቀ የአሰሳ ተሞክሮ እንዲፈልጉ ቢፈልጉ ፣ ደህንነቱ የተጠበቀ ሆኖ እንዲቆይ የምሰማው በጣም የተለመደው ምክር። በይነመረብ ላይ ምናባዊ የግል አውታረ መረብን (ወይም ቪፒኤን በአጭሩ) መጠቀም ነው።

በእነሱ በኩል የተላኩትን ሁሉንም የመረጃ ፓኬቶች በማመስጠር እና ለማገናኘት ለሚጠቀሙበት ማሽን እንደ ቪፒኤን በተመሳሳይ አውታረ መረብ ላይ ያሉ የርቀት አገልግሎቶችን ስለሚያደርጉ የቪፒኤን አቅርቦት በአንድ ጥቅል ውስጥ ሁለት ታላላቅ አገልግሎቶችን ይሰጣል። የእኔ የቪፒኤን አገልጋይ ጀርመን ውስጥ ከሆነ እና በአውስትራሊያ ውስጥ ካለው ላፕቶፕ ከቪፒኤን ጋር ከተገናኘ ፣ ላፕቶፕዬ አሁን ከጀርመን የአይፒ አድራሻ ይኖረዋል!

ምንም እንኳን በጣም ታዋቂ ከሆኑት የቪ.ፒ.ኤን አገልግሎቶች ጋር የሚጣበቅ ነጥብ ፣ ብዙ ዓይነቶች መሣሪያዎች የ VPN ደንበኛን ለመጠቀም ሊዋቀሩ በማይችሉባቸው ሁኔታዎች ውስጥ ናቸው ወይም ለአገልግሎት የሚገኝ የ VPN ደንበኛ የላቸውም። ስለዚህ መሣሪያዎቻችን ከቪፒኤንአችን ጋር እንዲገናኙ እንፈልጋለን ፣ ነገር ግን ለእነዚህ ሌሎች ማሽኖች ከቀላል ቪፒኤን ደንበኛ ጋር መገናኘት ለማይችሉ ፣ እኛ መገናኘታቸውን ሳናውቅ ከኛ ቪፒኤን ጋር እንዲገናኙ እንፈልጋለን! የ VPN መዳረሻ ነጥብ ያስገቡ!

ደረጃ 1: ቁሳቁሶች

ለዚህ ፕሮጀክት ቁሳቁሶች ዝቅተኛ ናቸው ፣ ግን ሁሉም ዕቃዎች ያስፈልጋሉ።

ከቤትዎ ራውተር ሌላ (እርስዎ ሊኖሩት የሚገባው ይመስለኛል) ፣ ያስፈልግዎታል

- 1 Raspberry Pi (ይመረጣል Raspberry Pi 3 ወይም የተሻለ ፣ ግን የኤተርኔት ግንኙነትን እስከደገፈ ድረስ ጥሩ መሆን አለበት!)

- 1 የኤተርኔት ገመድ

- 1 wifi dongle (Raspberry Pi 3 ን ካልተጠቀሙ በስተቀር ፣ በዚህ ሁኔታ አብሮ የተሰራውን በ wifi ውስጥ መጠቀም ይችላሉ

- ለ Raspberry Pi 1 5V 2amp የኃይል አቅርቦት

ደረጃ 2 - የ Wifi መዳረሻ ነጥብ ማዋቀር - ክፍል 1 - የማይንቀሳቀስ አይፒ አድራሻ ለ Wifi።

ለራሳችን Raspberry Pi የመዳረሻ ነጥብ የቪ.ፒ.ኤን ግንኙነት ከማቀናበሩ በፊት ፒን እንደ የመዳረሻ ነጥብ ማቀናበር አለብን። ይህንን ለማድረግ የአስተናጋጅ እና የ dnsmasq ጥቅሎችን ለ Raspberry Pi እንጠቀማለን። Dnsmasq ለአነስተኛ አውታረ መረቦች እና ለአነስተኛ አውታረመረብ ራውተሮች የአውታረ መረብ መሠረተ ልማት (ዲ ኤን ኤስ ፣ ዲኤችሲሲ ፣ የአውታረ መረብ ማስነሻ ፣ ወዘተ) ለሚያቀርብ ገመድ አልባ የመዳረሻ ነጥቦችን እና የማረጋገጫ አገልጋዮችን ለማቀናበር Hostapd የተጠቃሚ ቦታ ዴሞን ነው።

ስለዚህ ከመጀመርዎ በፊት የቅርብ ጊዜ ዝመናዎች ተተግብረው በ Pi ላይ የሚሄድ የ Raspbian OS ን ንጹህ ምስል እንዳሎት ያረጋግጡ። እንዲሁም የእርስዎ Raspberry Pi በሃርድላይን የኤተርኔት ግንኙነት ፣ በ wifi አለመሆኑን ከእርስዎ ራውተር ጋር መገናኘቱን ማረጋገጥ ይፈልጋሉ! በመጨረሻ በ Wi -Fi ሞዱልችን በኩል ከሌሎች መሣሪያዎች የግንኙነት ጥያቄዎችን እንቀበላለን ፣ ስለዚህ በተመሳሳይ ሞዱል በኩል ከእርስዎ ራውተር ጋር መገናኘት አይፈልጉም። Raspberry Pi Zero ወይም የቆየ ተጨማሪ (በ wifi ውስጥ ያልተገነባ) የሚጠቀሙ ከሆነ አሁንም ያንን Raspberry Pi መጠቀም ይችላሉ ፣ የዩኤስቢ wifi dongle ብቻ ያስፈልግዎታል።

ከእርስዎ Raspberry Pi ጋር ከተገናኙ በኋላ (በኤስኤስኤች በኩል ወይም ከተቆጣጣሪ ጋር) ወቅታዊ መሆኑን ያረጋግጡ

sudo apt-get ዝማኔ

sudo apt-get ማሻሻል

በመቀጠል ፣ hostapd እና dnsmasq ን ማውረድ እና መጫን ይፈልጋሉ

sudo apt-get install hostapd dnsmasq

ጥቅሎቹ አንዴ ከተጫኑ ሁለቱም ፕሮግራሞች በራስ -ሰር ይጀመራሉ ፣ ነገር ግን እኛ ከመሮጣችን በፊት በማዋቀሮቻቸው ላይ ለውጦችን ማድረግ እንፈልጋለን። ስለዚህ ከእነዚህ ፕሮግራሞች ጋር የተሳሰሩ አገልግሎቶችን ለማቆም ወደ ስርዓት ቁጥጥር እንደርስበታለን

sudo systemctl stop hostapd

sudo systemctl ማቆሚያ dnsmasq

አገልግሎቶቹ አሁን ሲቆሙ /etc/dhcpcd.conf ላይ ያለውን dhcpcd config ፋይል በመጠቀም እራሳችንን የማይንቀሳቀስ የአይፒ አድራሻ መመደብ እንፈልጋለን።

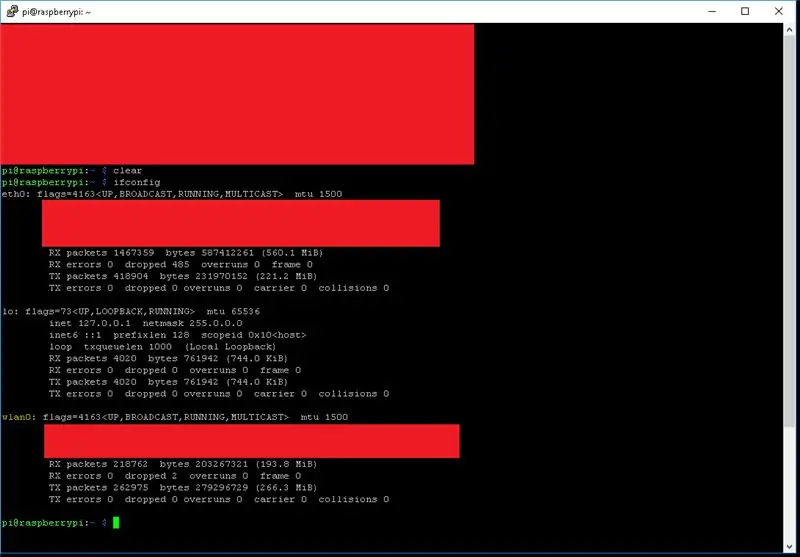

ያንን ከማድረጋችን በፊት ፣ የማይለዋወጥ የአይፒ አድራሻውን ስንመድብ ትክክለኛውን በይነገጽ እየጠቀስን መሆኑን ማረጋገጥ እንፈልጋለን። Raspberry Pi 3b ወይም Raspberry Pi Zero W የሚጠቀሙ ከሆነ እንደ wlan0 መዘርዘር አለበት። የ wifi dongle ን የሚጠቀሙ ከሆነ ፣ በተለምዶ የ wifi dongle ን ወደ ራውተር ማገናኘት ፣ አዲስ የአይፒ አድራሻ ይያዙ እና ከዚያ በይነገጽዎን ለማግኘት ግንኙነትዎን ይፈትሹ። የሚከተለውን ትዕዛዝ በማሄድ በይነገጽዎን መመልከት ይችላሉ

ifconfig

ከዚህ ደረጃ ጋር የተያያዘውን የላይኛውን ምስል ካረጋገጡ ፣ ለኔ Raspberry Pi የተሰጡትን በይነገጾች (የተቀነሰውን የአይፒ አድራሻዎችን በመቀነስ) ማየት ይችላሉ። በእኔ ሁኔታ እኔ wlan0 ን እጠቀማለሁ ፣ ግን እሱ በማዋቀርዎ ላይ የተመሠረተ ነው። ቀደም ሲል እንደጠቀስኩት የ wifi dongle ን ከተጠቀሙ ከአውታረ መረብዎ ጋር ይገናኙ ፣ ifconfig ትዕዛዙን ያሂዱ ፣ እና ማንኛውም የአይፒ አድራሻ ያለው እና “eth0” ወይም “ሎ” ያልሆነ ማንኛውም በይነገጽ የሚመጣው እርስዎ የሚፈልጉት በይነገጽ ይሆናል። ለመጠቀም.

አሁን ለ wifi አስማሚዬ የትኛው በይነገጽ እንደሆነ አውቃለሁ ፣ በ dhcpcd ውቅረት ፋይል ውስጥ የማይንቀሳቀስ የአይፒ አድራሻ ለእሱ መመደብ እችላለሁ! በተወዳጅ አርታኢዎ ውስጥ ውቅሩን አምጡ (እኔ ናኖ እጠቀማለሁ)።

sudo nano /etc/dhcpcd.conf

በማዋቀሪያው ታችኛው ክፍል ላይ የሚከተሉትን መስመሮች ማከል እንፈልጋለን ፣ ግን “wlan0” ን በይነገጽዎ በሆነው በማንኛውም ይተኩ

በይነገጽ wlan0 የማይንቀሳቀስ ip_address = 192.168.220.nohook wpa_supplicant

ይህ ትእዛዝ እያደረገ ያለው የማይንቀሳቀስ አይፒ 192.168.220.1 ን ማቋቋም እና ከዚያ ለዚህ አውታረ መረብ ከሌሎች አውታረ መረቦች ጋር ለመገናኘት በተለምዶ ለዚህ በይነገጽ ጥቅም ላይ ከሚውለው wpa_supplicant ሾፌር ጋር እንዳይገናኝ የ wlan0 በይነገጽን መንገር ነው። ይህንን የምናደርገው (በመጨረሻ) በራሳችን ምልክት በ wlan0 በይነገጽ በኩል ማሰራጨት እንድንችል ይልቁንም በዚህ በይነገጽ በኩል ከአውታረ መረብ ጋር መገናኘት ነው።

እነዚህን ለውጦች ለማድረግ ናኖ የሚጠቀሙ ከሆነ ፣ ለውጦቹን ያስቀምጡ ctrl+x እና ከዚያ Y እና ከዚያ ፋይሉን ለማስቀመጥ እና ከናኖ ለመውጣት ይግቡ። (በዚህ መማሪያ ውስጥ ከናኖ በጣም ትንሽ እንደምንገባ እና እንደምንወጣ ያስታውሱ)።

በመጨረሻም ፣ እነዚህ ለውጦች ተግባራዊ እንዲሆኑ ፣ የእርስዎን ፒ እንደገና ማስጀመር አለብዎት ፣ ወይም ውቅሩን እንደገና ለመጫን እና እነዚህን ለውጦች ለመተግበር የ dhcpcd አገልግሎቱን እንደገና ያስጀምሩ።

sudo systemctl dhcpcd ን እንደገና ያስጀምሩ

ለትንሽ ጊዜ ይጠብቁ ፣ እና ለውጦችዎ ተግባራዊ መሆን አለመሆኑን ለማየት ifconfig ትዕዛዙን እንደገና ያሂዱ። እቀበላለሁ ፣ አንዳንድ ጊዜ ይህንን ሞክሬያለሁ እና ራውተሬ አሁንም በተጠቀምኩበት የአይፒ አድራሻ ላይ ትክክለኛ የኪራይ ውል አለው ፣ ስለዚህ የድሮውን አድራሻ ይይዛል። ይህ ከሆነ ፣ በቅንጅትዎ ውስጥ ያለውን ሁሉ በእጥፍ ይፈትሹ እና የ dhcpcd አገልግሎቱን እንደገና ያስጀምሩ።

የእኛ የ wifi አስማሚ (አሁን) የማይንቀሳቀስ የአይፒ አድራሻ ሊኖረው ይገባል!

ቀጥሎ ፣ የአስተናጋጅ እና የኤስኤምኤስክ ውቅር!

ደረጃ 3 - የ Wifi መዳረሻ ነጥብ ማዋቀር - ክፍል 2 - የአስተናጋጅ ውቅር

በ dhcpcd.conf ከመንገዱ ለውጦች ጋር ፣ በአስተናጋጅ ለመጀመር ጊዜ! በሚወዱት የጽሑፍ አርታኢ ውስጥ አዲስ የ hostapd.conf ፋይል በመፍጠር ይጀምሩ (እንደገና በናኖ ውስጥ ለእኔ!)

sudo nano /etc/hostapd/hostapd.conf

የውቅረት ፋይልን ሲያመጡ የሚከተለውን ጽሑፍ ይቅዱ እና ወደ ውቅሩ ውስጥ ይለጥፉት።

በይነገጽ = wlan0driver = nl80211

hw_mode = g ሰርጥ = 6 ieee80211n = 1 wmm_enabled = 0 macaddr_acl = 0 ignore_broadcast_ssid = 0

auth_algs = 1 wpa = 2 wpa_key_mgmt = WPA-PSK wpa_pairwise = TKIP rsn_pairwise = CCMP

# የ wifi አውታረ መረብ ስም እና የይለፍ ቃል ይህንን መለወጥ አለብዎት ssid = Pi-WifiFoLife # የአውታረ መረቡ የይለፍ ሐረግ wpa_passphrase = Y0uSh0uldCh@ng3M3

አንዴ ከለጠፉ በኋላ “ssid =” እና “wpa_passphrase =” ያለው የመጨረሻውን ክፍል ይፈልጉ። እኛ እያዋቀርነው ያለው የ wifi አውታረ መረብ የሚጠራው እና እኛ ከምናስቀምጠው የ wifi አውታረ መረብ ጋር ለመገናኘት የይለፍ ቃሉ ይህ ነው። ስለዚህ ይህንን ለሌላ ለመለወጥ እርግጠኛ ይሁኑ! ማስጠንቀቂያ ተሰጥቶዎታል።

እንዲሁም ፣ አብሮ በተሰራው wifi ፋንታ የ wifi dongle ን እየተጠቀሙ ከሆነ ፣ ለ wifi dongleዎ በይነገጽ ለማዛመድ በማዋቀሪያው አናት ላይ ያለውን የበይነገጽ ክፍል መለወጥ ይኖርብዎታል። እርስዎ በሚጠቀሙበት የ wifi dongle ሞዴል ላይ በመመስረት ነጂውን መለወጥ ሊኖርብዎት ይችላል። ለ (አብዛኛው አጠቃላይ) ተኳሃኝ የ wifi dongles ዝርዝር ፣ ተጓዳኝ ነጂዎቻቸው እና የድጋፍ ገጾቻቸው ፣ ይህ ገጽ በጣም ጠቃሚ ሆኖ አግኝቼዋለሁ! እንዲሁም ከተጣበቁ ለሚጠቀሙበት ምርት የድጋፍ ገጹን ይመልከቱ። ያስታውሱ ፣ ከ wifi dongle ጋር በትምህርቱ ውስጥ ቀደም ብለው ከአውታረ መረብዎ ጋር መገናኘት ከቻሉ ፣ በፒአይዎ ላይ ለዶንግሌ የሚሰራ ሾፌር መኖር አለበት ማለት ነው !!!

አሁን የእኛ አዲስ የውቅረት ፋይል ስላለን አዲሱን የውቅረት ፋይል ለማጣቀሻ የአስተናጋጅ ሂደቶችን መንገራችንን ማረጋገጥ አለብን! በሚከተለው ይጀምሩ

sudo nano/etc/default/hostapd

አሁን በከፈተው ፋይል ውስጥ # DAEMON_CONF = "" ን ያንብቡ እና DAEMON_CONF = "/etc/hostapd/hostapd.conf" ን ለማንበብ ይህንን ይለውጡ (ላለመቀበል መጀመሪያ ላይ # ምልክቱን ማጥፋትዎን ያረጋግጡ። መስክ!)

ማዘመን ያለብን ለ hostapd አንድ ተጨማሪ የውቅር ፋይል አለ። የሚከተለውን ትዕዛዝ ያሂዱ:

sudo nano /etc/init.d/hostapd

ይህ ለውጥ ከቀዳሚው ጋር ተመሳሳይ ነው ማለት ይቻላል። ክፍሉን DAEMON_CONF = ያግኙ እና በ DAEMON_CONF =/etc/hostapd/hostapd.conf ይተኩት

ከዚያ ያስቀምጡ እና ከዚያ ፋይል ይውጡ!

Hostapd አሁን ተዋቅሯል!

ደረጃ 4 የዲ ኤን ኤስ ማስክ ውቅር እና የአይፒ ማስተላለፍ

በ hostapd አሁን ከተዋቀረ (ገና ባይሠራም) ፣ አሁን ወደ dnsmasq መቀጠል እንችላለን!

በዚህ የውቅረት ፋይል ውስጥ ያለን ማንኛውንም ነገር ስለማንጠቀም ፣ ከማቀናበር የውቅረት ፋይሎች ጋር ከመዝለቃችን በፊት ፣ ከዋናው የውቅረት ፋይሎች ውስጥ አንዱን እንደገና መሰየም እንችላለን።

በአዲስ የፋይል ስም ፈጣን የ mv ትዕዛዙን ማከናወን ዘዴውን ማከናወን አለበት

sudo mv /etc/dnsmasq.conf /etc/dnsmasq.conf.old

ከዚያ አዲስ የውቅረት ፋይል ይፍጠሩ!

sudo nano /etc/dnsmasq.conf

ወደዚህ ሳላገባ ፣ የሚከተለውን ገልብጠን ወደ አዲሱ ፋይል እለጥፈው ነበር

በይነገጽ = wlan0 # በይነገጽ ይጠቀሙ wlan0 (ወይም ማንኛውም በይነገጽ የእርስዎ ገመድ አልባ) አገልጋይ = 1.1.1.1 # Cloudfare dhcp-range = 192.168.220.50 ፣ 192.168.220.150 ፣ 12h # IP ክልል እና የኪራይ ጊዜ

የዚህ ውቅረት የላይኛው መስመር የእኛን ምልክት ለማሰራጨት የምንጠቀምበት በይነገጽ ነው ፣ የመካከለኛው መስመር ለዶማን ስም አገልግሎት አቅራቢችን ነው ፣ እና ከዚያ የታችኛው መስመር ፒው ለሚገናኙ ተጠቃሚዎች የሚመድባቸው የአይፒ አድራሻዎች ክልል ነው። ፒ ዋይፋይ። ይቀጥሉ እና ይህንን ፋይል ያስቀምጡ እና ከዚያ ከናኖ (ወይም ቪም ፣ ወይም ለፋይል ለውጦች የሚጠቀሙበት ማንኛውም ነገር) ይውጡ።

በመቀጠል ፣ በኤተርኔት ግንኙነት በኩል ለማለፍ በገመድ አልባ በይነገጽ ላይ የሚመጡትን ሁሉንም ትራፊክ ለማስተላለፍ የ systctl.conf ውቅር ፋይልን ማዘጋጀት አለብን።

sudo nano /etc/sysctl.conf

በዚህ የውቅረት ፋይል ውስጥ ማድረግ ያለብዎት #net.ipv4.ip_forward = 1 የሆነውን መስመር አለማክበር እና ከዚህ የውቅረት ፋይል ውስጥ ማስቀመጥ/መውጣት ነው።

አሁን ማስተላለፍን ስላዋቀርን በገመድ አልባ በይነገጽ (wlan0) እና በኤተርኔት በይነገጽ (eth0) መካከል NAT (የአውታረ መረብ አድራሻ ትርጉም) ማዘጋጀት እንፈልጋለን። ይህ ከ wifi ወደ ኢተርኔት (እና በመጨረሻም VPN!) ግንኙነት ሁሉንም ትራፊክ ለማስተላለፍ ይረዳል።

ለ “NAT” ማስተላለፊያው አዲስ ሕግ ወደ “iptable” ያክሉ

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

ደንቡ አሁን ተዘርግቷል ፣ ግን አይፕሊፕው Raspberry Pi እንደገና በሚነሳበት ጊዜ ሁሉ ይታጠባል ፣ ስለዚህ የእኛ ፒ እንደገና በሚነሳበት ጊዜ ሁሉ (እንደገና) እንዲጫን ይህንን ደንብ ማዳን አለብን።

sudo sh -c "iptables -save> /etc/iptables.ipv4.nat"

ደንቡ አሁን ተቀምጧል ፣ ግን ሁል ጊዜ መጫኑን ለማረጋገጥ የ Pi ን አካባቢያዊ rc.local config ፋይል ማዘመን አለብን!

በሚወዱት አርታኢ ውስጥ የ rc.local ፋይልን ይክፈቱ

sudo nano /etc/rc.local

እና መውጫ 0 የሚለውን ክፍል ይፈልጉ

ከዚያ መስመር በላይ (አይሰርዙት!) እኛ ያዘጋጀነውን የ NAT ደንብ እንደገና የሚጭን የሚከተለውን ትእዛዝ ያክሉ። አሁን እንደዚህ መሆን አለበት

iptables-restore </etc/iptables.ipv4.nat መውጣት0

ከዚህ ፋይል ያስቀምጡ እና ይውጡ ፣ እና አሁን ሁሉም ውቅሮቻችን ለመድረሻ ነጥብ መከናወን አለባቸው!

እኛ ማድረግ ያለብን የአስተናጋጅ እና የ dnsmasq አገልግሎቶችን ማስጀመር እና የእኛን Raspberry Pi እንደገና ማስጀመር ነው!

sudo አገልግሎት hostapd ጅምር

sudo አገልግሎት dnsmasq ጀምር

አዲሱን APዎን ማየት መቻልዎን ያረጋግጡ። ሁሉም ነገር በትክክል ከተዋቀረ አሁን በእርስዎ Raspberry Pi ላይ የ wifi መዳረሻ ነጥብ ሊኖርዎት ይገባል! አሁን ፒውን እንደገና ያስጀምሩ

sudo ዳግም አስነሳ

ቀጥሎ ፣ የ OpenVPN ግንኙነትን ማቀናበር!

ደረጃ 5: OpenVPN Setup እና VPN አገልግሎት አቅራቢ ውቅረት

አሁን የእኛ ፒ wifi እያሰራጨ ስለሆነ ፣ openvpn ን ለማዋቀር ጊዜው አሁን ነው! በአፕት-get ጫን በኩል openvpn ን በመጫን እንጀምራለን

sudo apt -get install openvpn -y

Openvpn መጫኑን ከጨረሰ በኋላ የማረጋገጫ ምስክርነታችንን እና የ openvpn ውቅረት ፋይልን ወደምናስቀምጥበት ቦታ መሄድ አለብን።

ሲዲ /ወዘተ /openvpn

እዚህ የምናደርገው የመጀመሪያው ነገር (በ /etc /openvpn) እኛ የምንጠቀምበትን የቪፒኤን አገልግሎት የተጠቃሚ ስም እና የይለፍ ቃል የምናከማችበትን የጽሑፍ ፋይል ማዘጋጀት ነው።

sudo nano auth.txt

እኛ የምንፈልገው በዚህ ፋይል ውስጥ የተጠቃሚ ስም እና የይለፍ ቃል ማከማቸት ብቻ ነው ፣ ሌላ ምንም ነገር የለም።

የተጠቃሚ ስም

ፕስወርድ

እኔ በዚህ ነጥብ ላይ ለግንኙነቶችዎ እንደ ቪፒኤን አገልግሎት መጠቀም የሚፈልጉትን ሀሳብ ሊኖርዎት ይገባል። አገልግሎቱ በጣም ጥሩ ወይም ደህንነቱ የተጠበቀ እስከሆነ ድረስ ሰፊ ክርክር አለ ፣ ስለዚህ ይግዙ እና ግምገማዎችን በእነሱ ላይም ይፈትሹ! ለዚህ መማሪያ ዓላማ ፣ እኔ የግል የበይነመረብ መዳረሻ (ፒአይኤ) እየተጠቀምኩ ነው። እነሱ በጣም ርካሽ ናቸው ፣ እና በጣም አስተማማኝ በመሆናቸው ዙሪያ ይታወቃሉ! እንዲሁም በማንኛውም የዓለም ዋና ክልል ውስጥ ለማቆም የእርስዎን ቪፒኤን ማዋቀር ይችላሉ! ካናዳ? ራሽያ? ጃፓን? ችግር አይሆንም!

እርስዎ የግል የበይነመረብ መዳረሻን የሚጠቀሙ ከሆነ ፣ በዚህ ቅንብር ውስጥ ሊጠቀሙበት የሚችለውን የ openvpn ውቅር ፋይል ዓይነት በአንድ ላይ የሚያዋህዱበት የጣቢያቸው ምቹ ክፍል አላቸው! ከሌሎች አቅራቢዎች ጋር ሊጠቀሙባቸው የሚችሏቸው ሌሎች የ openvpn ውቅሮች ዓይነቶች አሉ ፣ ግን ይህንን ለመምረጥ ወሰንኩ።

የትኛውን የአገልግሎት አቅራቢ መምረጥዎን እስከሚያጠናቅቁ ድረስ ፣ ከተገናኘው አገልግሎት አቅራቢ ለመገናኘት የ openvpn የግንኙነት ፋይል (በ.ovpn ውስጥ ለፋይል ዓይነት መጨረስ አለበት) ያስፈልግዎታል። ለቀላልነት የእኔን Raspberry Pi ላይ ከመጫንዎ በፊት የእኔን “የግንኙነት ፕሮፋይል.ኦፒኤን” እንደገና ቀይሬዋለሁ። አንዴ የ.ovpn ፋይልን በ Pi ላይ ካወረዱ ፣ ወይም ወደ Pi ላይ ካስተላለፉት ፣ ፋይሉ በ /ወዘተ /በእርስዎ ፒ ላይ መሆኑን ያረጋግጡ።

ክፍት የ vpn ፋይልን ወደ ትክክለኛው አቃፊ ከወሰድን በኋላ openvpn ከ.ovpn ይልቅ በ.conf የሚጨርስ የውቅር ፋይል ስለሚጠብቅ የፋይሉን ዓይነት መለወጥ አለብን። ይህንን ሳደርግ ፣ አሁንም አንድ አስቂኝ ነገር ቢከሰት ፣ የመጀመሪያውን ፋይል ሙሉ በሙሉ እንደተጠበቀ ለማቆየት ፈልጌ ነበር ፣ ስለሆነም እኔ የ cp ትእዛዝን እጠቀማለሁ (እርስዎ /እርስዎ /ወዘተ /openvpn ውስጥ ስለሆኑ ፣ ለማሄድ የሱዶ ፈቃዶችን መጠቀም ያስፈልግዎታል። ይህ ትእዛዝ)

sudo cp /etc/openvpn/connectionprofile.ovpn /etc/openvpn/connectionprofile.conf

በተከፈተው የ openvpn መገለጫ ውቅረት ፣ የእኛን ምስክርነቶች ለማቅረብ ፈጣን ለውጥ ማድረግ አለብን ፣ ስለዚህ ናኖ እንደገና ለመውጣት ጊዜ!

sudo nano /etc/openvpn/connectionprofile.conf

መስመሩን auth-user-pass ማግኘት እና ያንን በ auth-user-pass auth.txt መተካት ይፈልጋሉ

ይህ እኛ ያቀረብነውን መገለጫ ሲያረጋግጥ ለመጠቀም ቀደም ብለን የተጠቀምንበት የማረጋገጫ ፋይልን እንዲይዝ ለ openvpn ይነግረዋል።

አስቀምጥ እና ከመገለጫ ውቅር ፋይል ውጣ!

ያ ለቪፒኤን ማዋቀር ሁሉም ነገር መሆን አለበት ፣ ግን በራስ -ሰር ለመጀመር የ VPN አገልግሎቱን ከማቀናበሩ በፊት ሁሉም የእኛ ውቅር በትክክል እንደተዋቀረ ለመሞከር እንፈልጋለን። የ VPN ግንኙነትን ለመፈተሽ የሚከተለውን ትዕዛዝ ያሂዱ

sudo openvpn --config "/etc/openvpn/connectionprofile.conf"

ፒ ወደ ቪፒኤን አገልግሎት አቅራቢ የግንኙነት ሙከራዎችን ሲያደርግ ብዙ የጽሑፍ ማሸብለል ማየት አለብዎት (ምንም የስህተት መልዕክቶች የሉም!) ግን በመስኮቱ ውስጥ የመነሻ ቅደም ተከተል ሲጠናቀቅ እስኪያዩ ድረስ መተው ይፈልጋሉ። ያንን ካዩ ፣ የእርስዎ ፒ ከእርስዎ VPN አገልግሎት አቅራቢ ጋር ተገናኝቷል ማለት ነው! በተርሚናል መስኮት ውስጥ ctrl + c ን በመምታት ሂደቱን መቀጠል እና መግደል ይችላሉ።

አሁን ቪፒኤን ሲሠራ ፣ የአሁኑን ኢፕታተሮች ማጽዳት አለብን። በሚከተሉት ሶስት ትዕዛዞች ያንን ማጠናቀቅ እንችላለን

sudo iptables -Fsudo iptables -t nat -F sudo iptables -X

ምንም እንኳን iptables ን ስላወጣን ፣ በዚህ ትምህርት ውስጥ ቀደም ብለን የፈጠርነውን የናታን ሕግ እንደገና ማስጀመር አለብን (የሚከተለው ትእዛዝ የሚታወቅ መሆን አለበት!)

sudo iptables -t nat -A POSTROUTING -o tun0 -j MASQUERADE

አሁን ይህንን ውቅረት በቀደመው ደረጃ መልሰን ባስቀመጥነው በቀድሞው ውቅር ላይ ማስቀመጥ እንችላለን። (ይህ ትእዛዝ እንዲሁ የታወቀ ይመስላል!)

sudo sh -c "iptables -save> /etc/iptables.ipv4.nat"

አሁን የ NAT ህጎች እንደገና ተስተካክለው እኛ እኛ ያዋቀረውን መገለጫ ለመጠቀም ለ openvpn ነባሪውን ውቅር መለወጥ አለብን። ይህንን የምናደርገው በ/etc/default/openvpn ውስጥ የውቅረት ፋይልን በማረም ነው

sudo nano/etc/default/openvpn

#Autostart = "all" የሚለውን መስመር ይፈልጉ ፣ ይህንን መስመር uncomment ያድርጉ እና ወደ openvpn ውቅረት ፋይልዎ ስም ይለውጡ (እርግጥ ነው። ኮኑን ሲቀነስ!) ስለዚህ በእኔ ሁኔታ መስመሩን ወደ ራስ -ጀምር እለውጣለሁ = " የግንኙነት መገለጫ"

እና ከዚያ ከዚህ የውቅረት ፋይል ያስቀምጡ እና ይውጡ!

ለቪፒኤን setu ሁሉም ነገር መሆን አለበት! ፒውን እንደገና ያስጀምሩ ፣ እና ሁሉም ነገር ወደ መገናኛ ነጥብ በማገናኘት እና እንደ whatismyip.com ባሉ ጣቢያ በኩል የአይፒ አድራሻዎን በመፈተሽ ሁሉም ነገር እየሰራ መሆኑን ያረጋግጡ።

በዚህ ውቅር ፣ የእርስዎ ራውተር አይፒ አድራሻ በዲ ኤን ኤስ ፍሳሽ በኩል ሊፈስ የሚችልበት ዕድል አለ። በ ‹Dcccd.conf› ፋይል ውስጥ የምንጠቅሰውን ዲ ኤን ኤስ በመቀየር እንደ ደመና ፍላይር በመሳሰሉ ውጫዊ የዲ ኤን ኤስ አገልግሎት ላይ በማስተካከል ይህንን ማስተካከል እንችላለን!

በሚወዱት አርታኢ ውስጥ dhcpcd.conf ፋይልን ይክፈቱ-

sudo nano /etc/dhcpcd.conf

በውቅሩ ውስጥ #static domain_name_servers = 192.168.0.1 ውስጥ መስመሩን ይፈልጉ ፣ መስመሩን ያሟጥጡት እና ወደሚከተለው ይለውጡት - የማይንቀሳቀስ ጎራ_ስም_አገልጋዮች = 1.1.1.1 እና ከማዋቀሪያ ፋይል ውስጥ ያስቀምጡ/ይውጡ። Pi ን እንደገና ያስጀምሩት ፣ እና አሁን የእርስዎ ራውተር አይፒ አድራሻ በ ipleak.net በኩል እየፈሰሰ አለመሆኑን በእጥፍ ማረጋገጥ ይችላሉ።

ሌላው ሊታወቅ የሚገባው ነገር የእርስዎ ራውተር አይፒ አድራሻ በ WebRTC በኩል እየፈሰሰ ነው። WebRTC ፈጣን መልእክትን ፣ የቪዲዮ ኮንፈረንስን ፣ እና የድምጽ እና ቪዲዮን መልቀቅ ጨምሮ ግንኙነቶችን በተሻለ ደረጃ ለማስተካከል በሁሉም ዘመናዊ አሳሾች የሚጠቀምበት መድረክ ነው። የዚህ የመሣሪያ ስርዓት ምርቱ ካልተመረጠ ከቪፒኤን ጋር ከተገናኙ የራውተርዎን አይፒ አድራሻ ሊለቅ ይችላል። እንደ webrtc-leak-prevent ያሉ የአሳሽ ቅጥያዎችን ወይም ተሰኪዎችን በመጠቀም ይህንን ለመከላከል ቀላሉ መንገድ።

አሁን በእርስዎ ፒ ላይ ሁሉም ነገር ከተዋቀረ ፣ ሁሉም የበይነመረብ ትራፊክዎ ኢንክሪፕት የተደረገ መሆኑን ማረጋገጥ ከፈለጉ ፣ ከዚህ መገናኛ ነጥብ ጋር መገናኘት ይችላሉ ፣ እና ሁሉም ትራፊክዎ በቪፒኤን በኩል ይመሰረታል!

የእኔን አስተማሪ እንደወደዱት ተስፋ ያድርጉ ፣ አሁን ሁሉንም wifi ደህንነቱ በተጠበቀ ሁኔታ ይሂዱ !!

የሚመከር:

ደህንነቱ የተጠበቀ የገና ዛፍ 6 ደረጃዎች

ደህንነቱ የተጠበቀ የገና ዛፍ - ይህ ከኤሌጎው ከአርዱዲኖ ሜጋ ጋር የተሟላ የማስጀመሪያ ኪት ነው። ከጥቂት ቀናት በፊት ኤሌጎ አንድ ኪት ልኮልኛል እና የገና ፕሮጀክት ከእሱ ጋር እንድገነባ ፈተነኝ። ይህ ስብስብ በርካታ አካላትን ያካትታል። አንድ አርዱዲኖ ሜጋ ፣ ሰርቪስ ፣ የአልትራሳውንድ ዳሳሾች ፣ የርቀት

ኮሮና ደህንነቱ የተጠበቀ-አውቶማቲክ ውሃ ቆጣቢ ቧንቧ 6 ደረጃዎች

ኮሮና ደህንነቱ የተጠበቀ-አውቶማቲክ ውሃ ቆጣቢ መታ-ሁላችንም ለኮሮና ቫይረስ ቫይረሶችን እና ባክቴሪያዎችን ለማስወገድ ሁል ጊዜ እጅን መታጠብ አለብን ፣ እሱን ሙሉ በሙሉ ለማስወገድ እጃችንን ለ 20 ሰከንዶች መታጠብ አለብን። እንዲሁም የሳሙና ማከፋፈያ ወይም የቧንቧ መክፈቻ ንፅህና ወይም ሐ

ቢ-ደህና ፣ ተንቀሳቃሽ ደህንነቱ የተጠበቀ-8 ደረጃዎች (ከስዕሎች ጋር)

ቢ-ደህንነቱ የተጠበቀ ፣ ተንቀሳቃሽ ተጓጓዥው *** *** ሴፕቴምበር 4 ቀን 2019 እኔ ራሱ የሳጥን አዲስ 3 ዲ ፋይል ሰቅዬአለሁ። መቆለፊያዬ ለጥሩ መዘጋት 10 ሚሜ በጣም ከፍ ያለ ይመስል ነበር *** ችግሩ ይህን አስቡት አንድ ጠዋት ከእንቅልፋችሁ ትነሳላችሁ እና የአየር ሁኔታው ጥሩ ነው። ወደ ባህር ዳርቻ መሄድ ይፈልጋሉ። ምክንያቱም

ደህንነቱ የተጠበቀ የ WIFI ራውተር - ጸረ -ቫይረስ ፣ ተንኮል አዘል ዌር እና ራንሰምዌር ጥበቃ እና ግላዊነት -5 ደረጃዎች

ደህንነቱ የተጠበቀ የ WIFI ራውተር - ጸረ -ቫይረስ ፣ ተንኮል አዘል ዌር እና ራንሰምዌር ጥበቃ እና ግላዊነት - RaspBerryPI 4 ን እና ክፍት ምንጭን በመጠቀም ዝቅተኛ ዋጋ የመጨረሻ ነጥብ ጥበቃ። ኮምፒተርዎን ወይም ስልክዎን ከመድረሳቸው በፊት የሚከተለውን ይዘጋል። በማስታወቂያ በኩል

ደህንነቱ የተጠበቀ የተሻለ - የባቡር ጣቢያዎችን ደህንነቱ የተጠበቀ ማድረግ - 7 ደረጃዎች

ደህንነቱ የተጠበቀ የተሻለ - የባቡር ጣቢያዎችን ደህንነቱ የተጠበቀ ማድረግ - ዛሬ ብዙ የባቡር ጣቢያዎች በደህንነት እጦት ፣ እንቅፋቶች እና ባቡሩ ስለሚመጣ ማስጠንቀቂያ ደህንነታቸው የተጠበቀ ነው። ይህ እንዲስተካከል አስፈላጊ ሆኖ አግኝተናል። ይህንን ችግር ለመፍታት እኛ የተሻለ ደህንነትን ፈጥረናል። የንዝረት ዳሳሾችን ፣ የእንቅስቃሴ ዳሳሾችን እና